Firewalls iptables

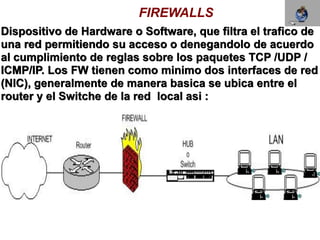

- 1. FIREWALLS Dispositivo de Hardware o Software, que filtra el trafico de una red permitiendo su acceso o denegandolo de acuerdo al cumplimiento de reglas sobre los paquetes TCP /UDP / ICMP/IP. Los FW tienen como minimo dos interfaces de red (NIC), generalmente de manera basica se ubica entre el router y el Switche de la red local asi :

- 2. FIREWALLS De acuerdo a nuestras necesidades, diseñaremos nuestra arquitectura de Red. Si requerimos ofrecer algunos servicios expuestos al exterior o a Internet, los ubicamos en una Zona Desmilitarizada o DMZ de tres (3) patas (Entradas), asi nuestro FW (Firewall) protegera nuestra red interna, permitiendo la interacion con la DMZ y la red externa, asi si nuestra DMZ es atacada, nuestra red local aun esta protegida.

- 3. FIREWALLS Si requerimos mayor proteccion, podemos optar por adicionar un segundo muro de fuego (Firewall), o con un dispositivo con tres interfaces de red como el anterior. A diferencia de que aquí contamos con doble proteccion de afuera hacia adentro.

- 4. FIREWALLS El esquema para un ISP podria ser el siguiente:

- 5. FIREWALLS Hay dos maneras de Implementar un FW: La politica ACEPTAR : Todo lo que Entra /Sale por el Firewall se acepta, solo se denegara aquello que se especifique. Facilita la gestion del FW, y solo protegeremos lo que nos interese (puertos, direcciones). Realmente no es la más recomendable, debido a que podemos dejar huecos de seguridad permitiendo aplicaciones nuevas que no conocemos. La politica DENEGAR: Todo es denegado y solo se permitira lo que se especifique. Es más recomendable, aunque es de mucho cuidado por que podemos crear un muro insuperable, y causar traumatismos, si no tenemos claridad de lo que realmente deseamos permitir

- 6. FIREWALLS – IPTABLES Es un Firewall que viene embebido en el Kernel de Linux, desde la version 2.4., su antecesor era Ipchains,esta dentro del sistema por lo tanto no lo podemos detener o arrancar como un servicio. Lo que realmente iniciamos/paramos son las reglas que se aplican con un shell script, en la cual se define su compor tamiento y aplicabilidad.De igual forma podemos implemen tarlo como un servicio para que al iniciar el SO este se inicie o pare al bajar el sistema. Podemos salvaguardar las reglas aplicadas en un archivo iptables-save para que este pase a ser administrado por un Front End o un Administra dor como Webmin. Sus reglas de filtrado son INPUT, OUTPUT Y FORWARD, como tambien podemos aplicar reglas de NAT (Prerouting o Post Routing) y Mangle.

- 7. FIREWALLS – IPTABLES Ok!!! Hasta aquí tenemos claridad para iniciar nuestro Lab, Para mayor informacion te recomiendo leer IPTABLES manual practico, tutorial de iptables con ejemplos de http://www.pello.info/ o iptables en 21 segundos del mismo autor, si quieres algo mas sofisticado consiguete el libro de linux-firewalls-attack-detection-and-response- with-iptables de MICHAEL RASH, utilizado como base para nuestro Lab y la creacion del Video Tutorial Good Luck Dino